@niftyでは、メールのセキュリティ強化のため、以下の認証技術を導入し、送信元の証明を行っています。

これらの技術により、@niftyメールアドレスを使用した不正なメール送信を防止し、お客様により安全なメール環境を提供します。

1. DMARC(Domain-based Message Authentication, Reporting & Conformance)による認証確認 ▶

2. SPF(Sender Policy Framework)による認証確認 ▶

3. DKIM(DomainKeys Identified Mail)による認証確認 ▶

送信ドメイン認証による対策

1.DMARCによる認証

「DMARC」は、送信元(差出人)アドレスが正規のものかを確認する認証方式です。

メールを送る企業(ドメインの管理者)が定めた「なりすましメールへの対応方法(ポリシー)」に応じてメールが処理されます。

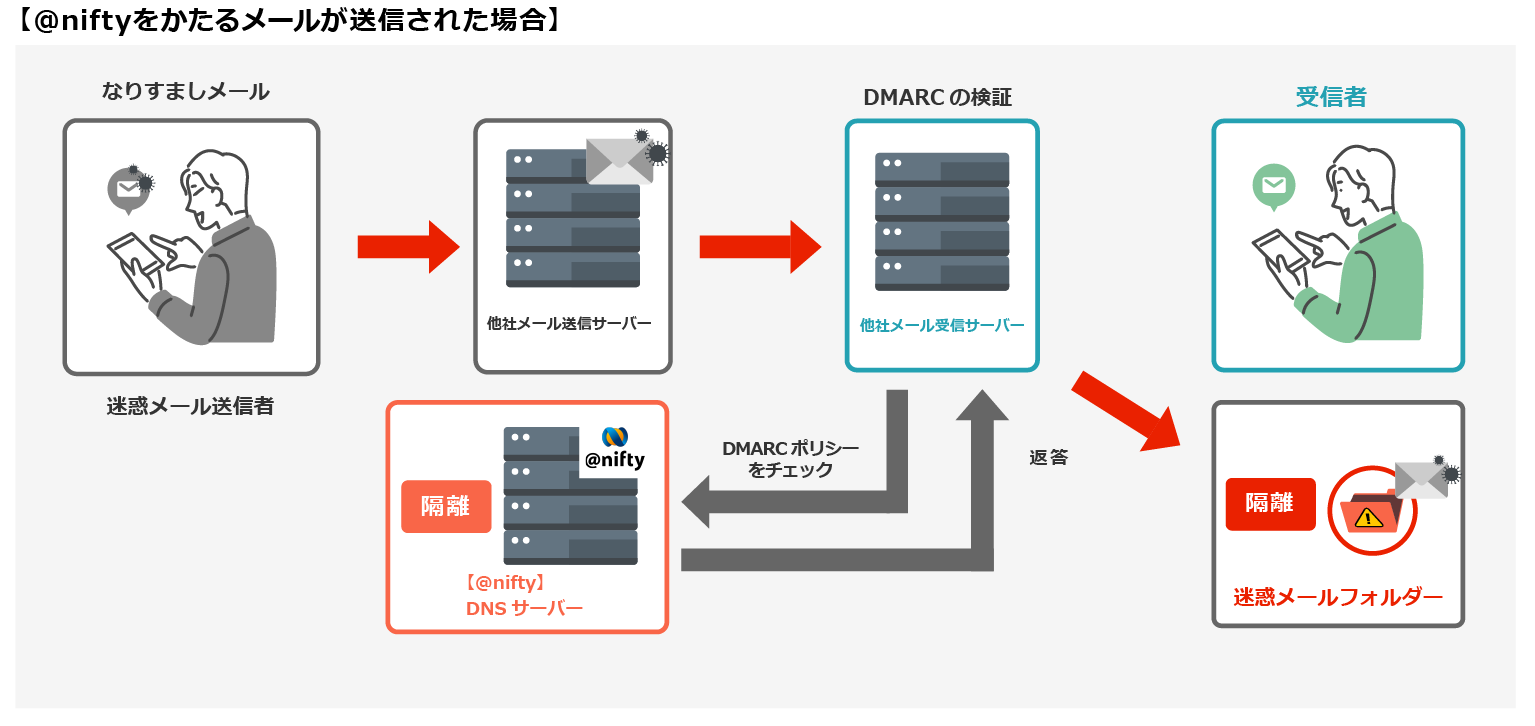

【@niftyをかたるメールが送信された場合】※@nifty以外のメールサービスで受信した場合

@niftyは、「なりすましメールへの対応方法(DMARCポリシー)」として「隔離」を宣言しています。

DMARCの検証により、@niftyになりすましたメールと判定された場合、「迷惑メールフォルダに隔離」など、受信サーバー側の仕様に応じて受信制限が行われます。

@niftyは「隔離」の宣言を行うことにより、メール受信者の方々が迷惑メールの脅威にさらされることのないように努めています。

なお、@niftyは「隔離」の宣言は、@niftyのお知らせなど、@nifty社から配信するメールに対してのみ行われます。

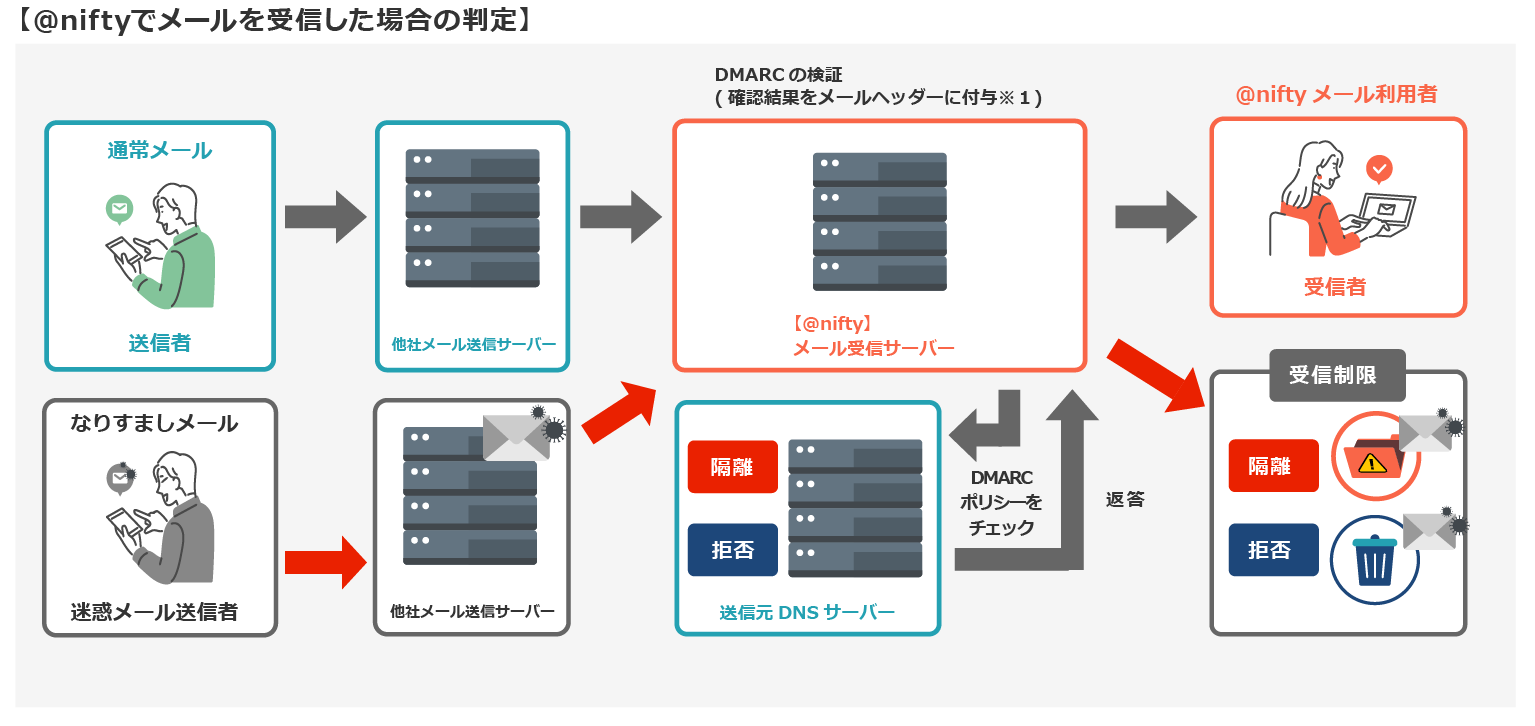

【@niftyでメールを受信した場合の判定】

DMARCの検証により、送信元ドメインになりすましたメールと判定された場合、送信元ドメイン側のDMARCポリシーに応じて受信制限が行われます。(送信元ドメイン側がDMARC未導入の場合、この限りではありません)

※1 確認結果の参照方法について

DMARCの検証結果は、受信メールのメールヘッダに付与された「Authentication-Results」で確認することができます。

DMARCの結果がpassであってもドメインに見覚えが無い場合はご注意ください。

Authentication-Results : nifty.com; spf=pass smtp.mailfrom=<送信元メールアドレス>;

sender-id=pass header.From=<送信元メールアドレス>; dkim=pass header.i=<送信元ドメイン名>;

dkim-adsp=pass header.from=<送信元メールアドレス>; dmarc=pass header.from=<送信元メールアドレス>

| 認証結果 |

意味 |

| pass |

DMARCの認証の結果、問題がなく、正しい送信元から送信されていると確認されたもの |

| fail |

照合の結果、認証は失敗している。送信元メールアドレスは詐称されている可能性が高い |

| temperror |

障害など一時的な問題により、照合処理が実施できなかった |

| permerror |

DMARCレコードの構文エラーなどの理由により、照合処理をできなかった |

| none |

DMARCレコードが公開されていないため、照合できなかった |

メールヘッダーの表示方法 ▶

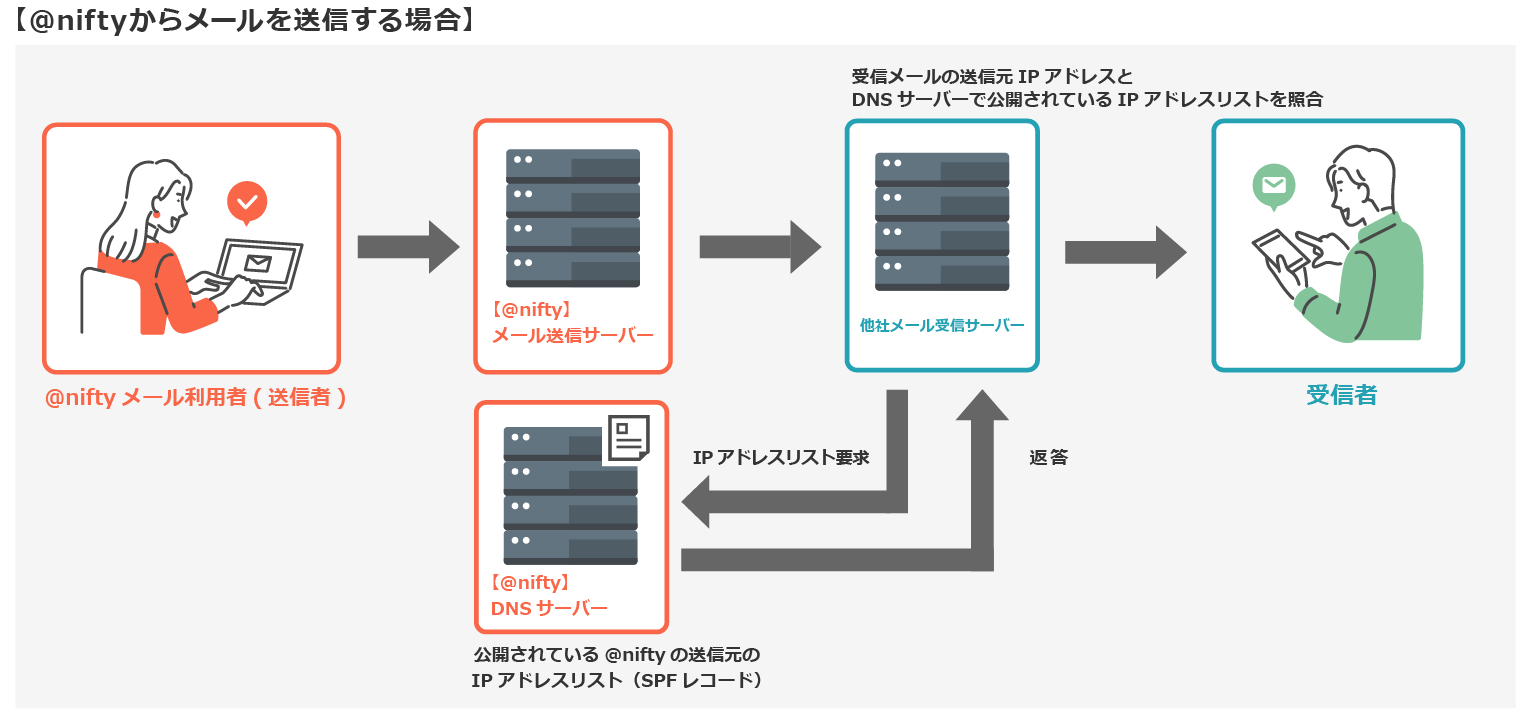

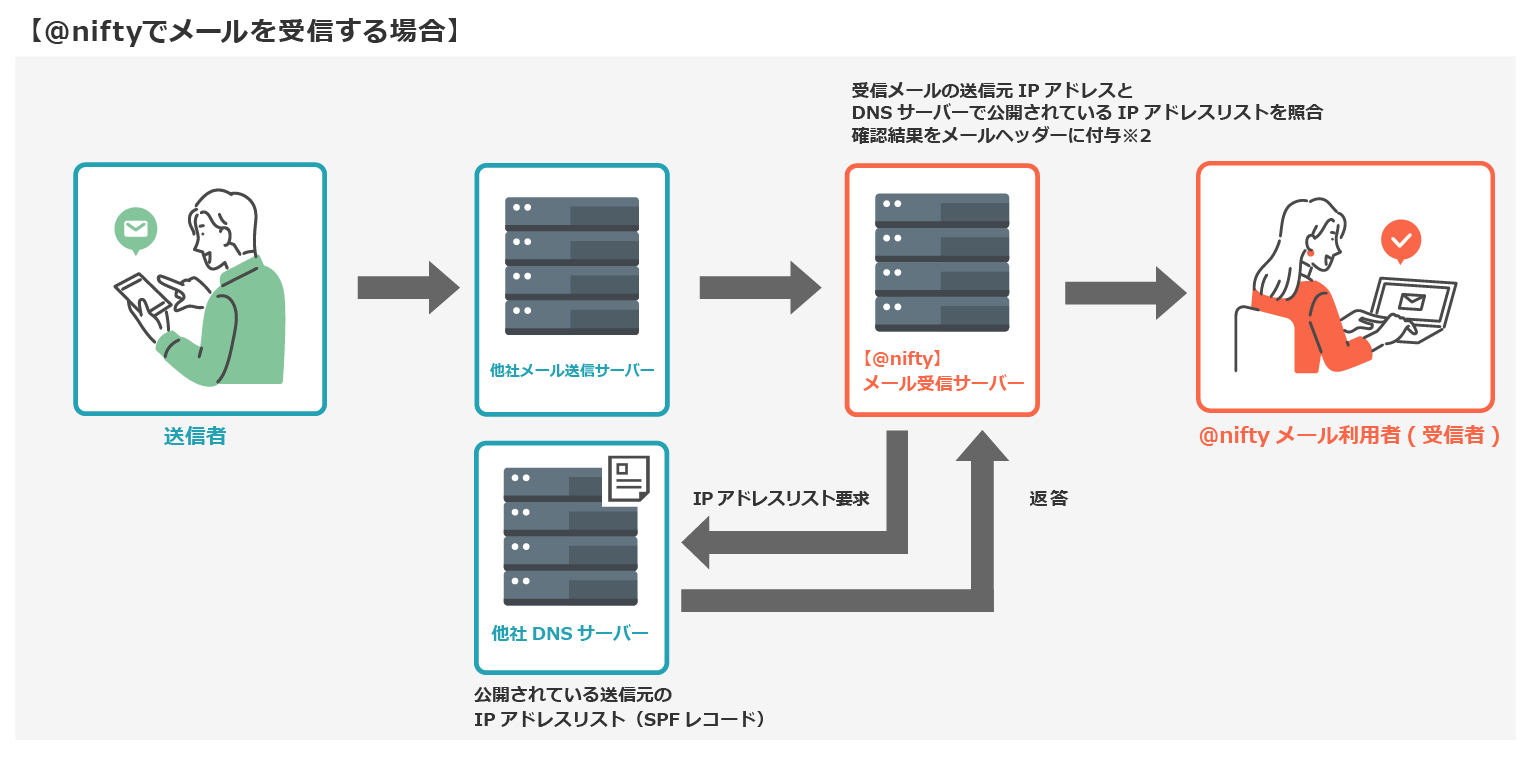

2.SPFによる認証

「SPF」は、メール送信元のIPアドレスと、送信元ドメインのDNSサーバに登録されているIPアドレスが合致しているか検証する認証方式です。

あらかじめDNSサーバーにメールを送信するサーバーのIPアドレス情報を登録しておき、受信した側が受信したメールの送信元IPアドレスとDNSサーバーのIPアドレス情報を照合することで、なりすまし・偽装メールを判断します。

※2 確認結果の参照方法について

SPFの検証結果は、受信メールのメールヘッダに付与された「Authentication-Results」で確認することができます。

Authentication-Results : nifty.com; spf=pass smtp.mailfrom=<送信元メールアドレス>;

sender-id=pass header.From=<送信元メールアドレス>; dkim=pass header.i=<送信元ドメイン名>;

dkim-adsp=pass header.from=<送信元メールアドレス>; dmarc=pass header.from=<送信元メールアドレス>

| 認証結果 |

意味 |

| pass |

照合の結果、問題がなく、正しい送信元から送信されている |

| fail |

照合の結果、認証は失敗している。送信元メールアドレスは詐称されている可能性がある |

| softfail |

認証失敗・送信元メールアドレスは詐称されている可能性がある |

| neutral |

送信元のSPFレコード(IPアドレスリスト)の正当性が不明 |

| temperror |

障害など一時的な問題により、照合処理が実施できなかった |

| permerror |

ヘッダ情報が存在しない、情報の記述に誤りがあるなどの理由により、照合処理をできない |

| none |

IPアドレスリスト(SPFレコード)が公開されていないためため、照合できない |

メールヘッダーの表示方法 ▶

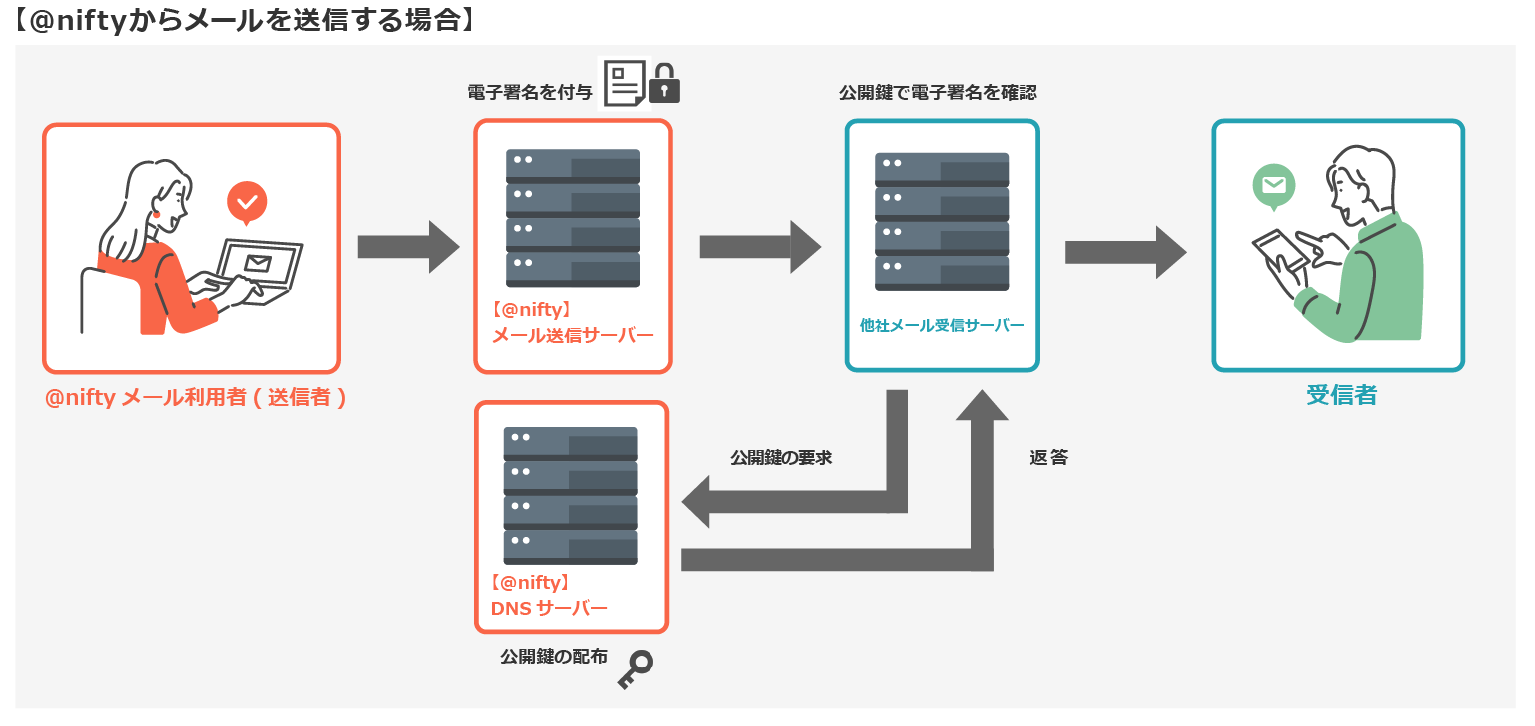

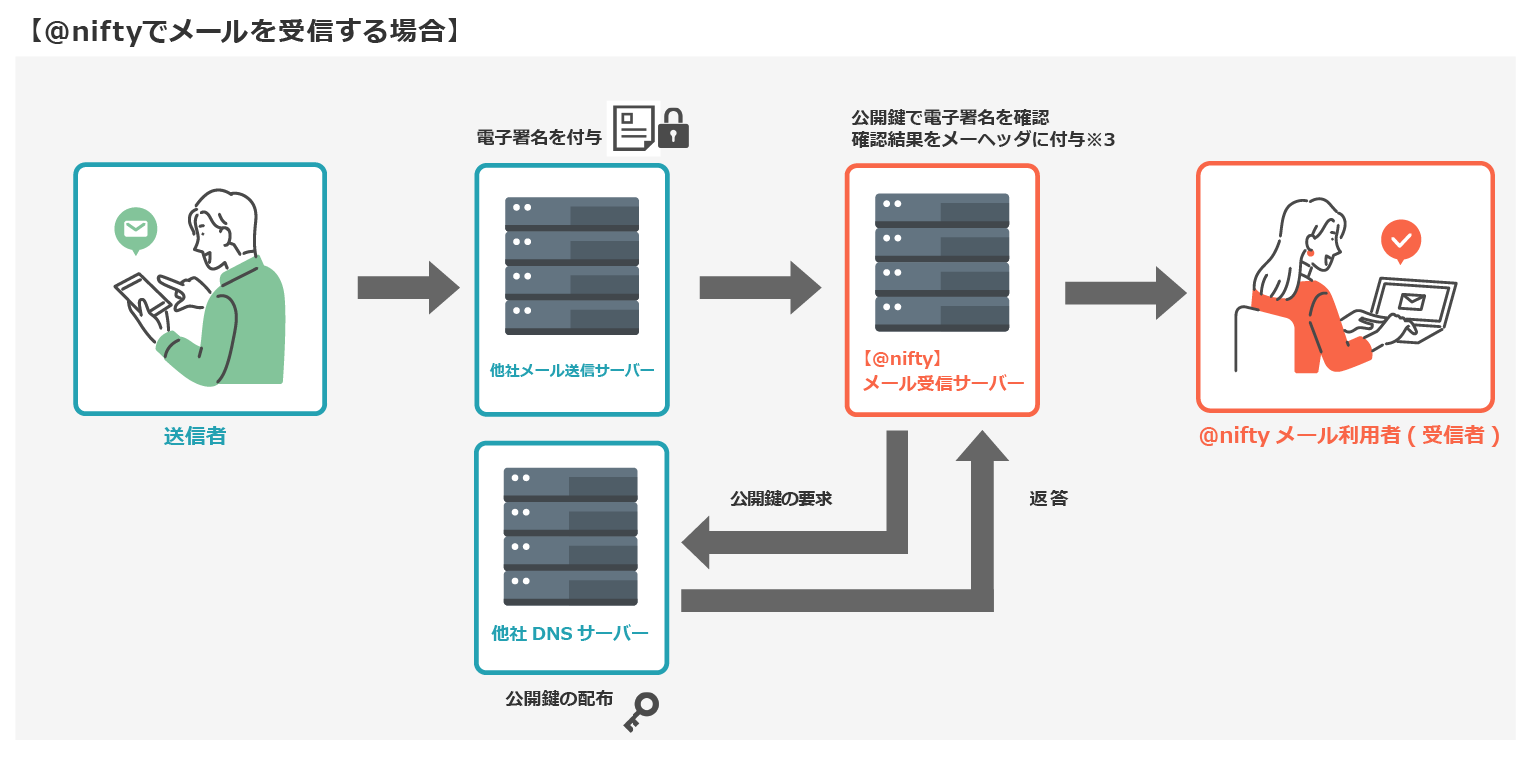

3.DKIMによる認証

「DKIM」は、電子署名を利用してメールが詐称されていないかどうかを確認する認証方式です。

送信者は送信サーバーにある秘密鍵を使ってメッセージの電子署名を付与します。それに対し、受信者はDNSサーバーから送信元ドメインの公開鍵を取得して、電子署名を照合します。

※3 確認結果の参照方法について

DKIMの検証結果は、受信メールのメールヘッダに付与された「Authentication-Results」で確認することができます。

Authentication-Results : nifty.com; spf=pass smtp.mailfrom=<送信元メールアドレス>;

sender-id=pass header.From=<送信元メールアドレス>; dkim=pass header.i=<送信元ドメイン名>;

dkim-adsp=pass header.from=<送信元メールアドレス>; dmarc=pass header.from=<送信元メールアドレス>

| スコア |

スコアの持つ意味 |

| pass |

電子証明書の照合成功 |

| fail |

認証失敗・送信元メールアドレスは詐称されている |

| neutral |

認証失敗・送信元メールアドレスの正当性を判断できない |

| temperror |

障害などにより、照合処理が実施できなかった |

| permerror |

ヘッダ情報が存在しない、情報の記述に誤りがあるなどの理由により、照合処理をできない |

| none |

電子署名が付与されていないため、照合できない |

メールヘッダーの表示方法 ▶

【関連するFAQ】

迷惑メールがこないように迷惑メールフィルターを設定したい▶

迷惑メールを通報したい▶

特定のメールアドレスの受信を拒否したい▶

「DMARC導入のお知らせ」

▶